本ページは広告が含まれています。気になる広告をクリック頂けますと、サーバ運営費になります(^^

最近、うちにきているウィルスメールは

情報窃取型不正プログラム「URSNIF」

a2d8f19fe7d154bea9f02ce19ead8077.png

b8c2a082e930899a61890b48a86219bb.jpg

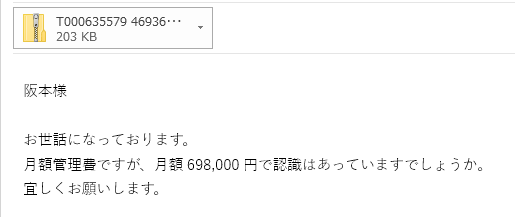

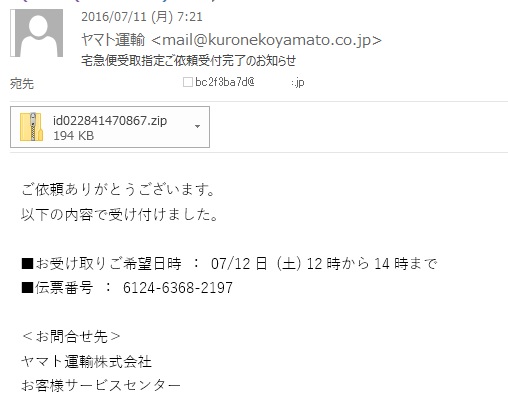

宅急便のお知らせ、日本郵政、DHL配送確認、月間管理費の支払い、振り込み確認などのZIP添付付メールが送られてくる

常に攻撃手口を変化させる。

URSNIFの感染活動

コンピュータに侵入すると、「URSNIF」の亜種が自身のコピーを作成する。

コンピュータの起動時に自動実行するようレジストリ値を作成する。

“explorer.exe”や、 “smss.exe”、”csrss.exe” などの特定のプロセスへ自身を挿入する。

“.PDF” や ”.EXE” などの特定のファイルタイプや拡張子のファイルを検索し、それらへファイル感染する。

感染コンピュータからシステム情報を収集する。特にデジタル認証、コンピュータ名、プロセス、特定のレジストリの内容、cookieやドライバの情報等を窃取。ブラウザ上での活動のスクリーンショットを取得する場合もある。

C&Cサーバと通信し、窃取した情報の送信したり、不正リモートユーザからのコマンドを実行したりする場合もある。

「URSNIF」に感染したユーザには、どのような被害が及ぶか?

1.情報窃取機能により、ユーザは、ネットバンキングのアカウント認証情報など、個人情報盗難の被害に見舞われる

2.ユーザの活動を監視、アクティブなブラウザ上でさまざまな実行ファイルやAPIをフック。この手法により、ブラウザの使用中に送受信される情報の傍受や窃取が可能になる。ユーザは金銭的損失を被り、窃取された金銭は、サイバー犯罪活動の資金源となる可能性がある。

3.ブラウザ上での活動のスクリーンショットも取得され、ユーザのプライバシーが侵害。

対策

身に覚えのないメール、特に添付ファイルがついているものは速攻削除